หลังจากที่พบการโจมตีแบบ Zero-Day เกี่ยวกับการอัพโหลดไฟล์ PDF โดยนักวิจัยของ ESET เมื่อประมาณมีนาคมที่ผ่านมา

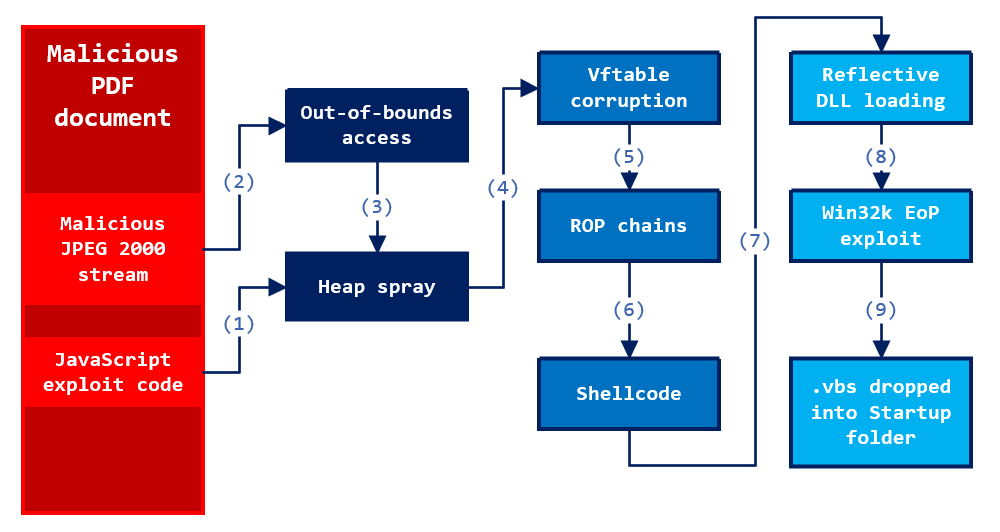

ฝ่ายรักษาความปลอดภัยของทาง Microsoft ได้ทำการวิเคราะห์ช่องโหว่นี้ ก็พบว่าไฟล์เพียงไฟล์เดียวสามารถโจมตีแบบ Zero-Day ได้ 2 ทาง เป้าหมายแรกคือ โจมตีบน Adobe Acrobat กับ Reader (CVE-2018-4990) ส่วนเป้าหมายที่ 2 โจมตีบน Microsoft Windows (CVE-2018-8120)

Matt Oh วิศวกรรักษาความปลอดภัย Windows Defender ATP Research ได้บอกถึงวิธีการโจมตีว่า การโจมตีแบบแรกนั้นจะดำเนินการบน Adobe JavaScript เพื่อรัน shellcode ใน module context นั้น

ส่วนการโจมตีแบบที่ 2 นั้นไม่ส่งผลกระทบต่อ Windows 10 ทำให้ shellcode หลบเลี่ยง sandbox Adobe Reader และรันด้วยสิทธิ์จากหน่วยความจำเคอร์เนลของ Windows

สำหรับแพทช์ที่ใช้แก้ปัญหาช่องโหว่นี้ ได้ออกมาเมื่อประมาณกลางเดือนพฤษภาคม

วันนี้ทาง Microsoft ได้ออกรายละเอียดเกี่ยวกับช่องโหว่นี้ ซึ่งในระหว่างที่แพทช์ได้ออกมานั้นจนถึงวันนี้ทาง Microsoft คาดว่าผู้ใช้งานมีเวลาเพียงพอที่จะทำการอัปเดต ส่วนรายละเอียด และวิธีการทำงานสามารถดูได้ที่ Microsoft หรือ blog ของ ESET

ที่มา : The hacker new, Microsoft, ESET