ความเสี่ยงครั้งใหญ่สำหรับเว็บไซต์ที่ใช้ cPanel และ WHM ตอนนี้แฮกเกอร์กำลังใช้ช่องโหว่ใหม่ระดับ Critical เพื่อเข้ายึดเซิร์ฟเวอร์ได้แบบ

ไม่ต้องผ่านขั้นตอนยืนยันตัวตน

ช่องโหว่นี้มีรหัสว่า CVE-2026-41940 และกำลังกระทบทั้ง cPanel และ WHM ซึ่งเป็นระบบจัดการเซิร์ฟเวอร์และโฮสติ้งที่ถูกใช้งานอย่างแพร่หลาย โดยเฉพาะในเว็บองค์กร เว็บร้านค้าออนไลน์ และผู้ให้บริการ Hosting จำนวนมาก

ไม่ใช่แค่ช่องโหว่นี้มีคะแนนความรุนแรงสูงถึง 9.8/10 แต่คือมันถูกนำไปใช้โจมตีจริงแล้วเรียบร้อยแล้ว

หลังช่องโหว่นี้ถูกเปิดเผยในช่วงปลายเดือนเมษายนที่ผ่านมา ระบบตรวจจับภัยคุกคามทั่วโลกเริ่มพบความพยายามโจมตีจำนวนมหาศาลจาก IP กว่า 2,000 แห่ง และความเสียหายก็เริ่มเกิดขึ้นจริงอย่างรวดเร็ว

พูดง่าย ๆ คือ หากเซิร์ฟเวอร์ยังไม่ได้อัปเดต แฮกเกอร์อาจไม่ได้แค่ “เข้าเว็บได้” แต่สามารถยึดทั้งระบบได้เลย

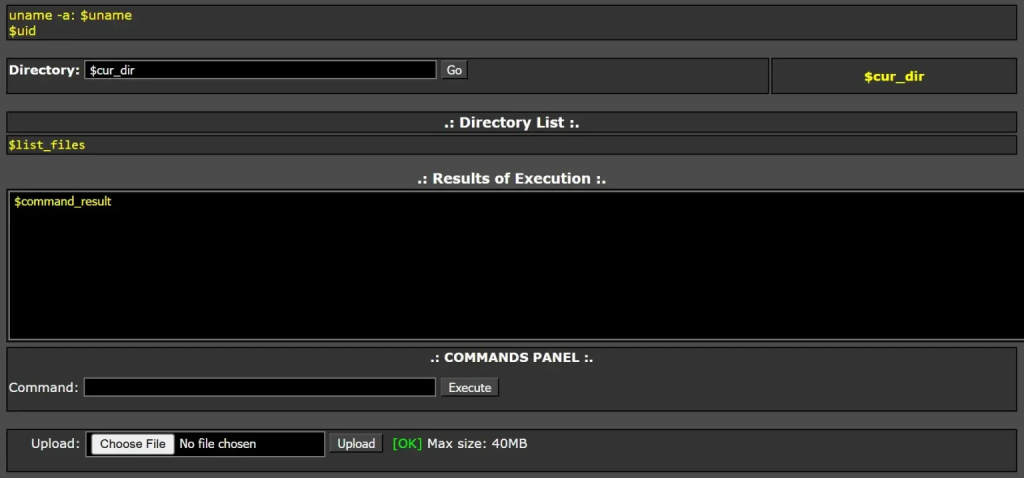

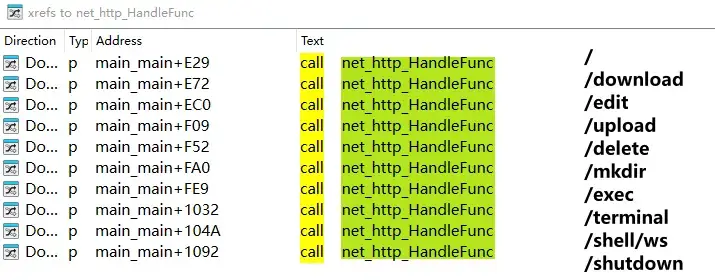

รูปแบบการโจมตีของกลุ่มนี้ก็ไม่ได้มาแบบธรรมดา แฮกเกอร์ได้ใช้มัลแวร์ที่พัฒนาด้วยภาษา Go แอบติดตั้งลงบนเครื่องเซิร์ฟเวอร์แบบเงียบ ๆ หลังเจาะระบบสำเร็จ จากนั้นมัลแวร์จะเริ่มสร้าง “ช่องทางลับ” สำหรับกลับเข้าระบบได้ตลอดเวลา ไม่ว่าจะเป็น

- เปลี่ยนรหัสผ่าน root

- เพิ่ม SSH Key ปลอมชื่อ “cpanel-updater”

- ฝัง Webshell เอาไว้ในระบบ

- แก้หน้า Login ของ cPanel เพื่อดัก Username และ Password ของผู้ดูแลตัวจริง

ยิ่งไปกว่านั้น ยังมีการติดตั้งเครื่องมือควบคุมเซิร์ฟเวอร์จากระยะไกล ที่สามารถจัดการไฟล์ รันคำสั่ง หรือควบคุมระบบได้แทบทั้งหมด เหมือนมีคนเข้าไปนั่งหน้าเครื่องจริง ๆ

ผู้เชี่ยวชาญเปิดเผยข้อมูล IOC ที่เกี่ยวข้องกับการโจมตีครั้งนี้ เพื่อช่วยให้ผู้ดูแลระบบนำไปตรวจสอบระบบเพิ่มเติม ทั้งรายชื่อไฟล์ต้องสงสัย ค่า Hash ของมัลแวร์ และโดเมน C2 ที่ถูกใช้สื่อสารกับเซิร์ฟเวอร์ของผู้โจมตี

ตัวอย่างข้อมูลที่ถูกเปิดเผย ได้แก่ ไฟล์ในกลุ่ม help.php, filemanager-linux-amd64, filemanager-windows-amd64.exe รวมถึงโดเมน wrned[.]com ซึ่งถูกระบุว่าเกี่ยวข้องกับการโจมตีครั้งนี้

นอกจากนี้ ยังพบความเชื่อมโยงกับการโจมตีเว็บไซต์ WordPress ในอดีต โดยกลุ่มนี้ใช้เทคนิคซ่อนโค้ดและ Backdoor เพื่อหลบระบบ Antivirus มาตั้งแต่ปี 2022 ทำให้เชื่อว่าพวกเขาไม่ได้โจมตีแบบสุ่ม แต่เน้น “ฝังตัวระยะยาว” เพื่อขโมยข้อมูลจากองค์กรโดยเฉพาะ

สำหรับผู้ดูแลระบบที่ใช้ cPanel และ WHM ตอนนี้สิ่งสำคัญที่สุดคือ ควรรีบอัปเดตระบบเป็นเวอร์ชันล่าสุดทันที พร้อมตรวจสอบ:

- บัญชี Admin และ SSH Key ที่ไม่รู้จัก

- การแก้ไขไฟล์หน้า Login

- Log การเข้าใช้งานย้อนหลัง

- Session หรือการล็อกอินผิดปกติภายในระบบ

เพราะหากเซิร์ฟเวอร์ถูกยึดสำเร็จ ผลกระทบอาจไม่ได้จบแค่เว็บไซต์ล่ม แต่รวมถึงข้อมูลลูกค้า อีเมล ระบบองค์กร และความน่าเชื่อถือของธุรกิจทั้งหมดด้วย ดังนั้น ผู้ดูแล VPS, Dedicated Server หรือระบบโฮสติ้งที่ใช้งาน cPanel & WHM จึงควรเร่งตรวจสอบแพตช์ความปลอดภัย

พร้อมเช็กความผิดปกติภายในระบบโดยเร็วที่สุด

สำหรับธุรกิจหรือผู้ดูแลระบบที่ต้องการดูแลเซิร์ฟเวอร์และเว็บไซต์ให้ปลอดภัยมากขึ้น การอัปเดตระบบและมีทีมดูแลด้านความปลอดภัยอย่างต่อเนื่อง ถือเป็นสิ่งสำคัญที่ช่วยลดความเสี่ยงจากภัยคุกคามไซเบอร์ได้ในระยะยาว

ที่มา: Cyber Press