ใครใช้ Ubuntu Desktop รุ่นใหม่ ๆ โดยเฉพาะ เวอร์ชัน 24.04 ขึ้นไป มีข่าวที่ควรรีบเช็กเครื่องกันหน่อย เพราะนักวิจัยจาก Qualys พบช่องโหว่ที่ทำให้ผู้ใช้ธรรมดาในเครื่อง มีโอกาสยกระดับสิทธิ์ขึ้นไปเป็น root ได้ ทำให้สามารถยึดเครื่องได้ทั้งระบบถ้าการโจมตีสำเร็จ

ภาพ – ช่องโหว่นี้กระทบ Ubuntu Desktop 24.04 ขึ้นไป ควรตรวจสอบเวอร์ชันที่ใช้งาน

ที่มา – qualys

รหัสของช่องโหว่นี้คือ CVE-2026-3888 (ความรุนแรงระดับสูง คะแนน 7.8) ส่งผลกระทบ Ubuntu Desktop ตั้งแต่เวอร์ชันเริ่มต้นไปจนถึง 24.04 และใหม่กว่า โดยเกิดจากจังหวะที่โปรแกรม 2 ตัวทำงานต่อกันพอดี ซึ่งก็คือส่วนที่ช่วยรันแอปแบบ Snap กับระบบที่คอยล้างโฟลเดอร์ชั่วคราวใน /tmp

Qualys อธิบายแบบเข้าใจง่าย ๆ ว่า มีจุดที่น่าสนใจเพราะต้องรอเวลาให้ระบบล้างไฟล์เองก่อน ซึ่งผู้โจมตีจะต้องรอ ประมาณ 30 วันใน Ubuntu 24.04 (หรือ 10 วันในรุ่นใหม่กว่า) ให้ระบบลบโฟลเดอร์สำคัญตัวหนึ่งใน /tmp แล้วค่อยสร้างขึ้นมาใหม่โดยแฝงโค้ดอันตราย พอถึงรอบที่ระบบเริ่มทำงานกับ Snap อีกครั้ง มันอาจหยิบโค้ดที่ถูกแอบใส่ไว้ไปรันด้วยสิทธิ์สูง จนทำให้ยกระดับเป็น root ได้

แนวทางแก้คือ อัปเดตแพตช์ snapd ให้เป็นเวอร์ชันที่ Canonical ระบุว่าแก้แล้ว โดยหน้า CVE ของ Ubuntu ระบุสถานะ “Fixed” สำหรับ 24.04 LTS ที่ 2.73+ubuntu24.04.2 และเวอร์ชันอื่น ๆ ตามรุ่นที่ใช้งานอยู่

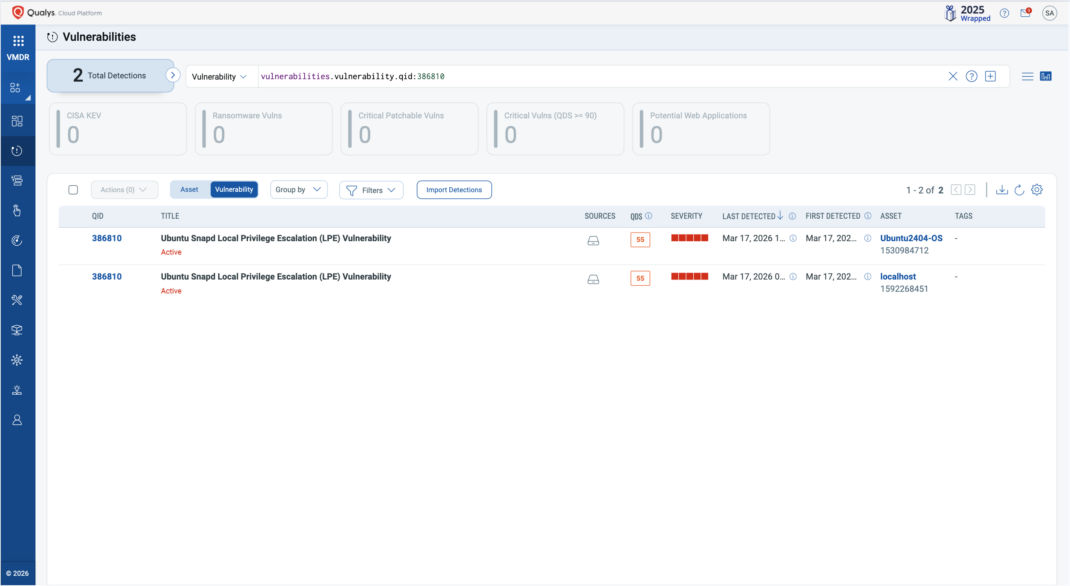

ภาพ – ตัวอย่างการตรวจพบช่องโหว่/รายการตรวจสอบที่เกี่ยวข้อง (QID 386810) เพื่อช่วยไล่เช็กเครื่องที่เสี่ยง

ที่มา – qualys

CVE-2026-3888 เป็นช่องโหว่บน Ubuntu Desktop 24.04+ ที่ทำให้ผู้ใช้ในเครื่องอาจยกระดับเป็น root ได้ แม้ต้องอาศัยการรอ 10 – 30 วัน แต่ถ้าสำเร็จผลกระทบคือยึดเครื่องได้ทั้งระบบ ดังนั้น เพื่อเป็นการป้องกัน แนะนำให้อัปเดต snapd เป็นรุ่นที่แก้ไขแล้วโดยเร็วที่สุด

ถ้ารันงานสำคัญบน Ubuntu การอัปเดตแพตช์ให้ทันช่วยลดความเสี่ยงได้มาก เลือกใช้ Cloud VPS หรือ Private Hosting ของ hostatom เพื่อควบคุมระบบและแยกงานสำคัญให้ปลอดภัยขึ้น

รายละเอียดบริการ สามารถดูได้ที่

- Cloud VPS: https://www.hostatom.com/cloud-vps/

- Private Hosting: https://www.hostatom.com/private-hosting/

ที่มา: Qualys Community