cPanel ได้ตรวจพบช่องโหว่ด้านความปลอดภัยใน cPanel & WHM จากแหล่งเปิดเผยข้อมูลที่เชื่อถือได้ ขณะนี้ทีมวิศวกรของ cPanel กำลังพัฒนาแพตช์แก้ไขอย่างเร่งด่วน และเราแจ้งให้คุณทราบล่วงหน้าเพื่อให้สามารถเตรียมเซิร์ฟเวอร์สำหรับอัปเดตได้ทันทีเมื่อแพตช์พร้อมใช้งาน

เพื่อช่วยปกป้องก่อนที่แพตช์จะเปิดให้ใช้งาน รายละเอียดทางเทคนิคของช่องโหว่จะถูกเผยแพร่พร้อมกับแพตช์ โดยรายละเอียดฉบับเต็มจะถูกเผยแพร่บนหน้า Support ของ cPanel ในเวลาเดียวกับที่ปล่อยแพตช์

หมายเลข CVE ที่เกี่ยวข้อง

- CVE-2026-29201

- CVE-2026-29202

- CVE-2026-29203

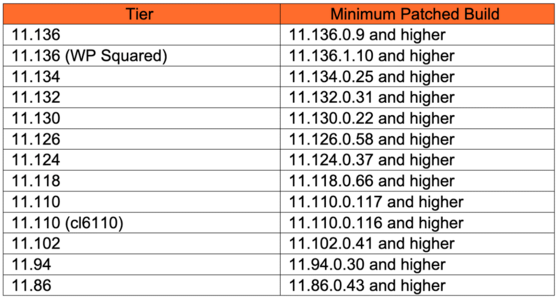

แพตช์และเวอร์ชันที่ได้รับผลกระทบ

แพตช์จะพร้อมใช้งานในวันที่ 8 พฤษภาคม เวลา 12:00 PM EST และจะถูกแจกจ่ายผ่านระบบอัปเดตอัตโนมัติของ cPanel รวมถึงสามารถอัปเดตแบบ Manual ได้เช่นกัน

หากคุณใช้งาน cPanel & WHM เวอร์ชันที่หมดระยะซัพพอร์ตและไม่มีอยู่ในรายการด้านบน กรุณาอัปเดตเป็นเวอร์ชันล่าสุดด้วยคำสั่ง

/scripts/upcp

แนวทางแนะนำสำหรับผู้ดูแลเซิร์ฟเวอร์

สรุป

- ตรวจสอบเซิร์ฟเวอร์ที่ได้รับผลกระทบ

- ตรวจสอบว่าเซิร์ฟเวอร์ของคุณใช้งานเวอร์ชันที่อยู่ในรายการข้างต้นหรือไม่

- ตรวจสอบการตั้งค่าการอัปเดต

สำหรับเซิร์ฟเวอร์ที่ปิด Auto Update หรือมีการล็อกเวอร์ชันไว้ ให้ตรวจสอบไฟล์ /etc/cpupdate.conf ล่วงหน้า เพื่อหลีกเลี่ยงความล่าช้าเมื่อแพตช์ถูกปล่อย - แจ้งทีมงานที่เกี่ยวข้อง

หากระบบของคุณต้องมี Maintenance Window กรุณาแจ้งผู้เกี่ยวข้องให้เตรียมพร้อม - อัปเดตแบบ Manual

หากต้องการอัปเดตก่อนระบบอัตโนมัติ ให้รันคำสั่ง /scripts/upcp ทันทีที่แพตช์เปิดให้ใช้งาน - หมายเหตุสำหรับผู้ใช้ CloudLinux 6

ก่อนอัปเดตแบบ Manual ให้เปลี่ยน Update Tier ไปยัง branch cl6110 ด้วยคำสั่ง

sed -i 's/CPANEL=.*/CPANEL=cl6110/g' /etc/cpupdate.conf

นี่ถือเป็นหนึ่งในช่องโหว่ที่รุนแรงที่สุดของ cPanel ในช่วงที่ผ่านมา เพราะกระทบต่อระบบจัดการโฮสติ้งโดยตรง และมีการโจมตีจริงก่อนประกาศแพตช์อย่างเป็นทางการ

สำหรับผู้ดูแล VPS, Dedicated Server หรือเซิร์ฟเวอร์ที่ใช้งาน cPanel & WHM ควรตรวจสอบเวอร์ชันและอัปเดตทันที เพื่อลดความเสี่ยงต่อการถูกเข้าควบคุมระบบหรือข้อมูลรั่วไหล