เว็บ WordPress กว่า 6,000 พันเว็บ เสี่ยงต่อการถูกแฮกจากการติดตั้งปลั๊กอินปลอมที่มีมัลแวร์ส่งผลให้แฮกเกอร์สามารถขโมยข้อมูลได้

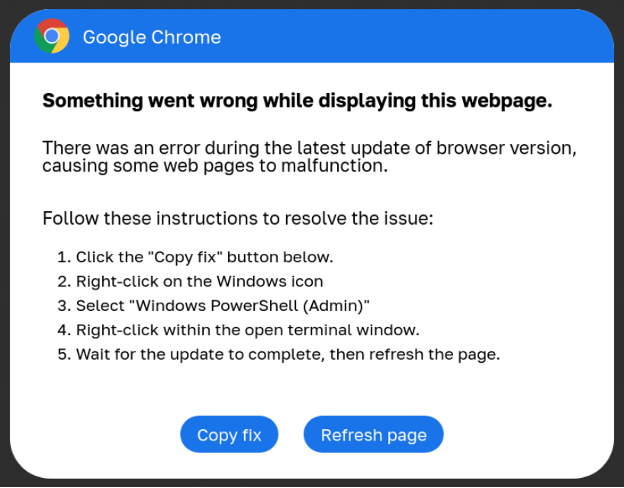

ก่อนหน้านี้ในปี 2023 ก็มีการโจมตีที่เรียกว่า Clearflake ที่มีการแสดงแบนเนอร์อัปเดตเบราว์เซอร์ปลอมบนเว็บไซต์ที่แฮกเกอร์แฮกเพื่อขโมยข้อมูล พอมาในปี 2024 นี้ ก็มีการโจมตีใหม่ที่ชื่อว่า ClickFix ลักษณะจะคล้าย ๆ Clearflake แต่จะเป็นการแจ้งเรื่องปัญหาซอฟต์แวร์พร้อมวิธีการแก้ไข รวมถึงลิงก์การแก้ไขมาได้ หากคลิกที่ปุ่ม มัลแวร์จะถูกติดตั้งทันที

การโจมตีนี้ส่วนใหญ่มักจะแสดงบน Google Chrome , การประชุม Google Meet , Facebook และแม้แต่ใน captcha ก็เจอ

ล่าสุดเมื่อประมาณสัปดาห์ที่ผ่านมาทาง GoDaddy ได้พบการโจมตี ClearFake/ClickFix ทำการเจาะระบบเว็บ WordPress กว่า 6,000 แห่ง เพื่อติดตั้งปลั๊กอินที่เป็นอันตราย โดยปลั๊กอินเหล่านี้เป็นปลั๊กอินปลอมที่ถูกสร้างขึ้นมาให้ดูเหมือนว่าเป็นปลั๊กอินที่ถูกต้อง เช่น Wordfence Security และ LiteSpeed Cache แต่ภายในปลั๊กอินปลอมเหล่านี้กลับมีมีสคริปต์มัลแวร์ที่ส่งการแจ้งเตือนอัปเดตเบราว์เซอร์เพื่อหลอกผู้ใช้

รายชื่อปลั๊กอินปลอมที่พบได้แก่

LiteSpeed Cache Classic | Custom CSS Injector |

MonsterInsights Classic | Custom Footer Generator |

Wordfence Security Classic | Custom Login Styler |

Search Rank Enhancer | Dynamic Sidebar Manager |

SEO Booster Pro | Easy Themes Manager |

Google SEO Enhancer | Form Builder Pro |

Rank Booster Pro | Quick Cache Cleaner |

Admin Bar Customizer | Responsive Menu Builder |

Advanced User Manager | SEO Optimizer Pro |

Advanced Widget Manage | Simple Post Enhancer |

Content Blocker | Social Media Integrator |

แม้จะยังไม่แน่ชัดว่าแฮกเกอร์ได้ข้อมูลประจำตัวมาอย่างไร แต่คาดว่าอาจมาจากการโจมตีด้วยวิธีบรูทฟอร์ซ (Brute Force) การฟิชชิ่ง หรือการใช้มัลแวร์ขโมยข้อมูล

การโจมตีครั้งนี้ทำให้เจ้าของเว็บไซต์และผู้ดูแลระบบต้องรีบตรวจสอบเว็บไซต์ของตน หากพบปลั๊กอินที่ไม่น่าเชื่อถือหรือต้องสงสัยควรทำการลบออกทันที และอัปเดตระบบรักษาความปลอดภัยให้เป็นเวอร์ชันล่าสุดเพื่อป้องกันการโจมตีในอนาคต

การป้องกันที่สำคัญคือการตรวจสอบการติดตั้งปลั๊กอินและธีมจากแหล่งที่น่าเชื่อถือ รวมถึงใช้มาตรการความปลอดภัยเพิ่มเติมเพื่อรักษาข้อมูลสำคัญให้ปลอดภัย

ที่มา – Bleeping Computer