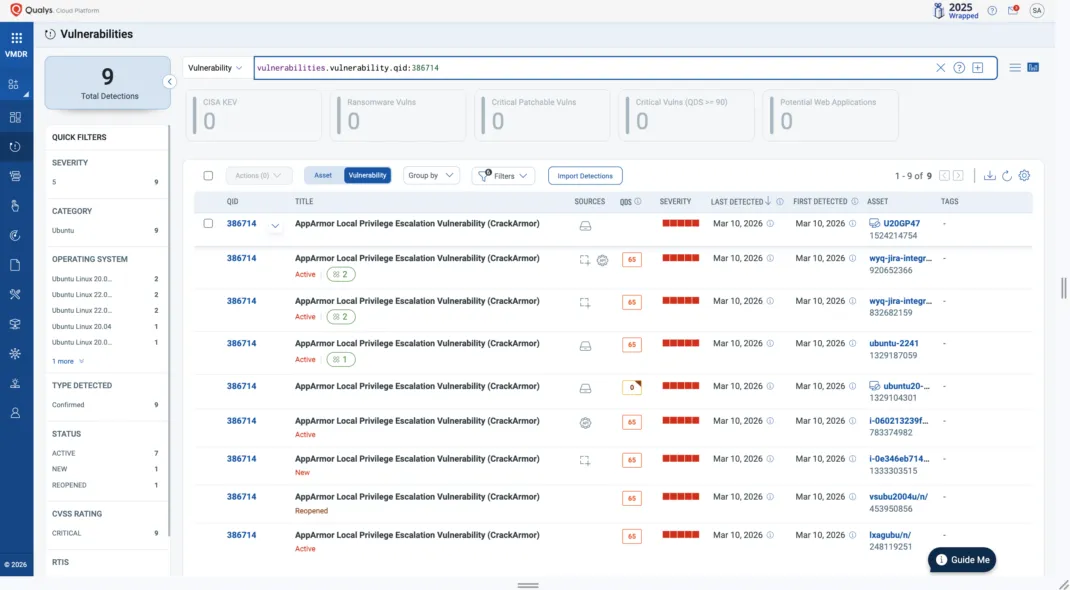

นักวิจัยจาก Qualys Threat Research Unit (TRU) เปิดเผยช่องโหว่ด้านความปลอดภัยชุดใหม่ในระบบ AppArmor ของ Linux ซึ่งถูกเรียกรวมกันว่า “CrackArmor” โดยช่องโหว่นี้อาจเปิดทางให้ผู้ใช้ที่มีสิทธิ์ระดับปกติในระบบ สามารถ ยกระดับสิทธิ์เป็น Root และเข้าควบคุมระบบทั้งหมดได้

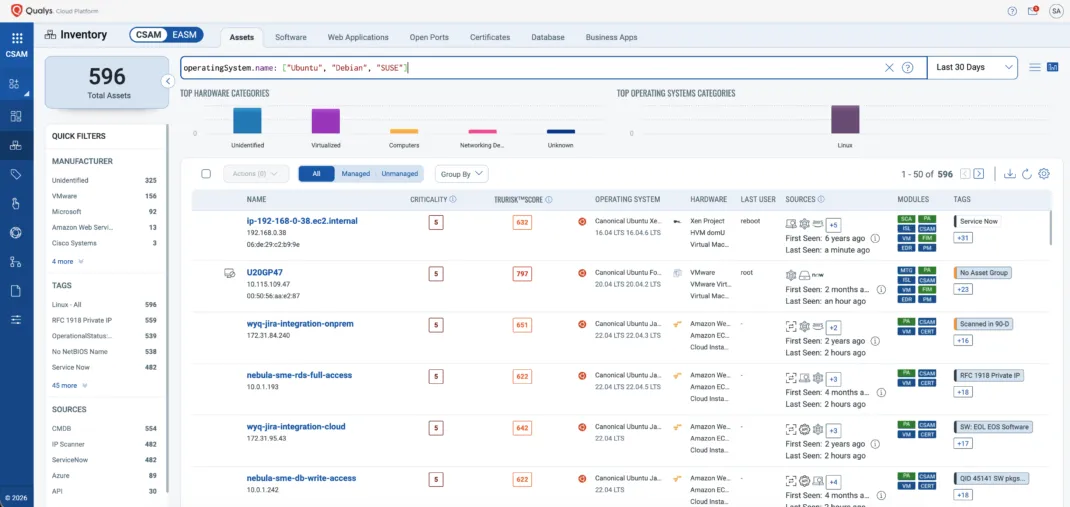

จากการประเมินของนักวิจัย ช่องโหว่นี้อาจส่งผลกระทบต่อ Linux server มากกว่า 12.6 ล้านเครื่องทั่วโลก โดยเฉพาะระบบที่ใช้ดิสโทรยอดนิยมอย่าง Ubuntu, Debian และ SUSE ซึ่งมีการใช้งาน AppArmor เป็นระบบควบคุมสิทธิ์ของโปรแกรม

CrackArmor คืออะไร

CrackArmor เป็นชุดช่องโหว่จำนวน 9 รายการ ที่ถูกค้นพบในโมดูลความปลอดภัยของ Linux ที่ชื่อว่า AppArmor ซึ่งทำหน้าที่ควบคุมสิทธิ์ของโปรแกรม และจำกัดการเข้าถึงทรัพยากรของระบบ เพื่อป้องกันไม่ให้แอปพลิเคชันทำงานเกินขอบเขตที่กำหนด เช่น การเข้าถึงไฟล์ระบบหรือคำสั่งสำคัญ

อย่างไรก็ตาม ช่องโหว่นี้ทำให้ผู้โจมตีสามารถ หลบเลี่ยงข้อจำกัดของ AppArmor และใช้โปรแกรมที่มีสิทธิ์สูงในระบบ เช่น sudo หรือ Postfix เพื่อดำเนินการบางอย่างแทน จนสามารถ ยกระดับสิทธิ์เป็น Root ได้ในที่สุด

ลักษณะของการโจมตีนี้เรียกว่า Confused Deputy Attack ซึ่งเป็นการหลอกให้โปรแกรมที่มีสิทธิ์สูงทำงานแทนผู้โจมตี

ความเสี่ยงที่อาจเกิดขึ้น

หากระบบถูกโจมตีผ่านช่องโหว่นี้ ผู้โจมตีอาจสามารถ

- ยกระดับสิทธิ์จากผู้ใช้ทั่วไปเป็น Root

- ข้ามระบบป้องกันของ Linux Kernel

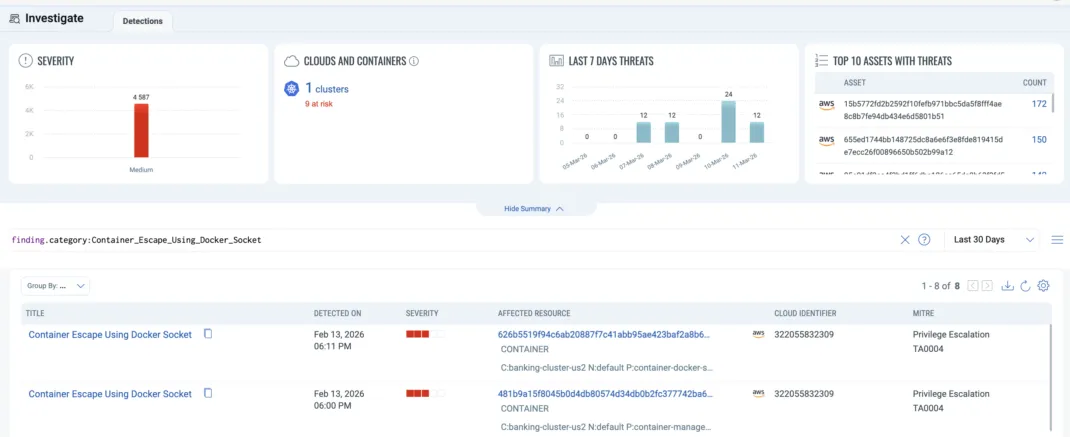

- หลบหนีจาก Container environment

- ปิดการป้องกันของบริการสำคัญในระบบ

ทำให้ระบบเกิด Kernel Panic หรือ DoS

สิ่งที่น่าสนใจคือ ช่องโหว่นี้มีอยู่ในระบบมาตั้งแต่ Linux Kernel เวอร์ชัน 4.11 (ปี 2017) และเพิ่งถูกค้นพบในปี 2026

ระบบที่อาจได้รับผลกระทบ

ช่องโหว่นี้อาจกระทบระบบที่มีเงื่อนไขต่อไปนี้

- Linux Kernel ตั้งแต่เวอร์ชัน 4.11 ขึ้นไป

- ระบบที่เปิดใช้งาน AppArmor

- ดิสโทรยอดนิยม เช่น

- Ubuntu

- Debian

- SUSE

โดยเฉพาะเซิร์ฟเวอร์ที่อยู่ใน

- Cloud Infrastructure

- Container / Kubernetes

- Data Center และระบบองค์กร

แนวทางป้องกันสำหรับผู้ดูแลระบบ

ผู้ดูแลระบบควรตรวจสอบและอัปเดตระบบโดยเร็ว เพื่อป้องกันความเสี่ยงจากช่องโหว่นี้

1. ตรวจสอบเวอร์ชัน Kernel

uname -r

2. ตรวจสอบสถานะ AppArmor

apparmor_status

3. อัปเดต Security Patch จากผู้ให้บริการดิสโทร

เช่น Ubuntu, Debian หรือ SUSE ที่ได้ออกแพตช์แก้ไขช่องโหว่แล้ว

ช่องโหว่ CrackArmor แสดงให้เห็นว่าระบบความปลอดภัยระดับ Kernel อย่าง AppArmor ก็อาจมีจุดอ่อนที่ซ่อนอยู่ได้ หากผู้โจมตีสามารถเข้าถึงระบบในระดับผู้ใช้ทั่วไป ก็มีโอกาสยกระดับสิทธิ์และเข้าควบคุมเซิร์ฟเวอร์ทั้งหมด

ดังนั้นการ อัปเดตระบบอย่างสม่ำเสมอ ตรวจสอบแพตช์ด้านความปลอดภัย และเฝ้าระวังการทำงานของบริการสำคัญในระบบ จึงเป็นสิ่งสำคัญสำหรับผู้ดูแล Linux Server ทุกคน

หากคุณกำลังมองหา บริการโฮสติ้งหรือเซิร์ฟเวอร์ที่มีทีมงานคอยดูแลด้านความปลอดภัยของระบบอย่างใกล้ชิด สามารถติดต่อทีมงาน hostatom เพื่อขอคำแนะนำเพิ่มเติมได้ตลอด 24 ชั่วโมง

ที่มา : Qualys