ในช่วงไม่กี่วันที่ผ่านมา มีการแจ้งเตือนจาก Wordfence ถึง ช่องโหว่ระดับวิกฤติ บนปลั๊กอินยอดนิยม “Post SMTP” ที่ใช้ในเว็บไซต์ WordPress กว่า 400,000 เว็บไซต์ ซึ่งเปิดโอกาสให้แฮกเกอร์สามารถ “ยึดบัญชีผู้ดูแลระบบ (admin)” ได้แบบไม่ต้องล็อกอิน! อันตรายมากหากยังไม่อัปเดต

Post SMTP เป็นปลั๊กอินที่ใช้แทนฟังก์ชัน wp_mail() เพื่อให้การส่งอีเมลจากเว็บไซต์มีประสิทธิภาพและเชื่อถือได้มากขึ้น แต่ล่าสุดนักวิจัยด้านความปลอดภัยจาก Wordfence ได้รับรายงานเมื่อวันที่ 11 ตุลาคม 2025 ว่ามีช่องโหว่ร้ายแรง (CVE-2025-11833) ซึ่งเปิดให้ ผู้ไม่ผ่านการยืนยันตัวตน สามารถเข้าถึงอีเมลที่ล็อกเก็บไว้ในระบบได้

ในอีเมลเหล่านี้มักจะมี “ลิงก์สำหรับรีเซ็ตรหัสผ่าน” ของผู้ดูแลระบบ หากแฮกเกอร์นำลิงก์นี้ไปใช้ จะสามารถ ตั้งรหัสผ่านใหม่และเข้าสู่ระบบในฐานะแอดมิน ได้ทันที ทำให้เข้ายึดเว็บได้ทั้งหมด!

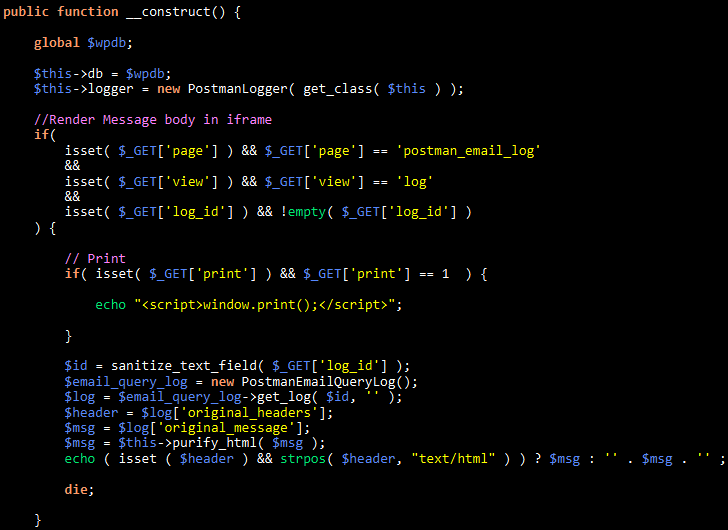

ช่องโหว่นี้เกิดจากการที่ปลั๊กอินไม่ได้มีการตรวจสอบสิทธิ์ (capability check) ก่อนแสดงข้อมูลอีเมลล็อกที่อยู่ใน PostmanEmailLogs ส่งผลให้ใครก็ได้สามารถเข้าถึงได้ผ่าน API

ภาพ – ฟังก์ชันที่มีช่องโหว่

ที่มา – Wordfence

ทางผู้พัฒนาได้ออกแพตช์แล้วใน Post SMTP เวอร์ชัน 3.6.1 เมื่อวันที่ 29 ตุลาคม 2025 และมีเว็บไซต์เพียงครึ่งเดียวที่อัปเดตแล้ว หมายความว่า ยังมีอย่างน้อย 210,000 เว็บไซต์ที่เสี่ยงอยู่

ล่าสุด Wordfence ตรวจพบว่ามีความพยายามโจมตีมากกว่า 4,500 ครั้งภายในไม่กี่วันหลังเริ่มการโจมตีในวันที่ 1 พฤศจิกายน

หากคุณใช้ปลั๊กอิน Post SMTP: ให้อัปเดตเป็นเวอร์ชัน 3.6.1 ทันที และหากไม่จำเป็น ควรพิจารณา “ปิดการใช้งานปลั๊กอิน” เพื่อป้องกันการถูกยึดเว็บ รวมไปถึง ตรวจสอบบันทึกอีเมลและกิจกรรมที่น่าสงสัยในระบบ

hostatom บริการดูแลความปลอดภัยเว็บไซต์: ตรวจสอบปลั๊กอิน ช่องโหว่ และตั้งค่าความปลอดภัยให้พร้อมใช้งาน

บริการ WordPress Hosting พร้อมทีมดูแล: เราช่วยอัปเดตปลั๊กอิน สำรองข้อมูล และป้องกันการถูกยึดเว็บ

ที่มา: Bleeping Computer