ในยุคที่การใช้งานซอฟต์แวร์ผ่านการค้นหาบนเว็บเป็นเรื่องปกติ ผู้ใช้งานจำนวนมากอาจไม่ทันระวังว่า “ลิงก์โฆษณา” หรือเว็บไซต์ที่ดูน่าเชื่อถือ อาจแฝงภัยคุกคามทางไซเบอร์ร้ายแรงเอาไว้

ล่าสุดมีการค้นพบว่า มัลแวร์ Oyster ซึ่งเป็น backdoor อันตรายตัวหนึ่ง กำลังถูกโปรโมตผ่านโฆษณาและ SEO ปลอม โดยปลอมตัวเป็นเว็บไซต์สำหรับดาวน์โหลด Microsoft Teams!

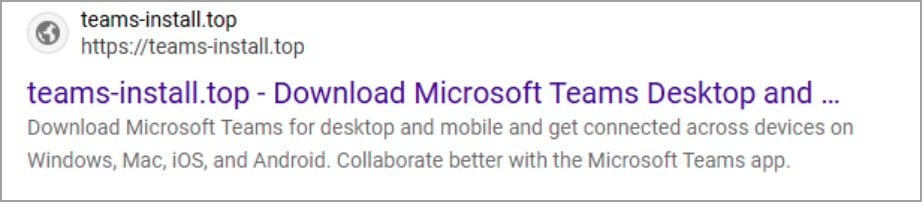

ผู้โจมตีใช้เทคนิค SEO poisoning และ Malvertising โดยสร้างโฆษณาหรือผลการค้นหาบน Bing เมื่อผู้ใช้งานค้นหาคำว่า “Teams download” แล้วเผลอคลิก จะถูกนำไปยังเว็บไซต์ปลอม เช่น teams-install[.]top

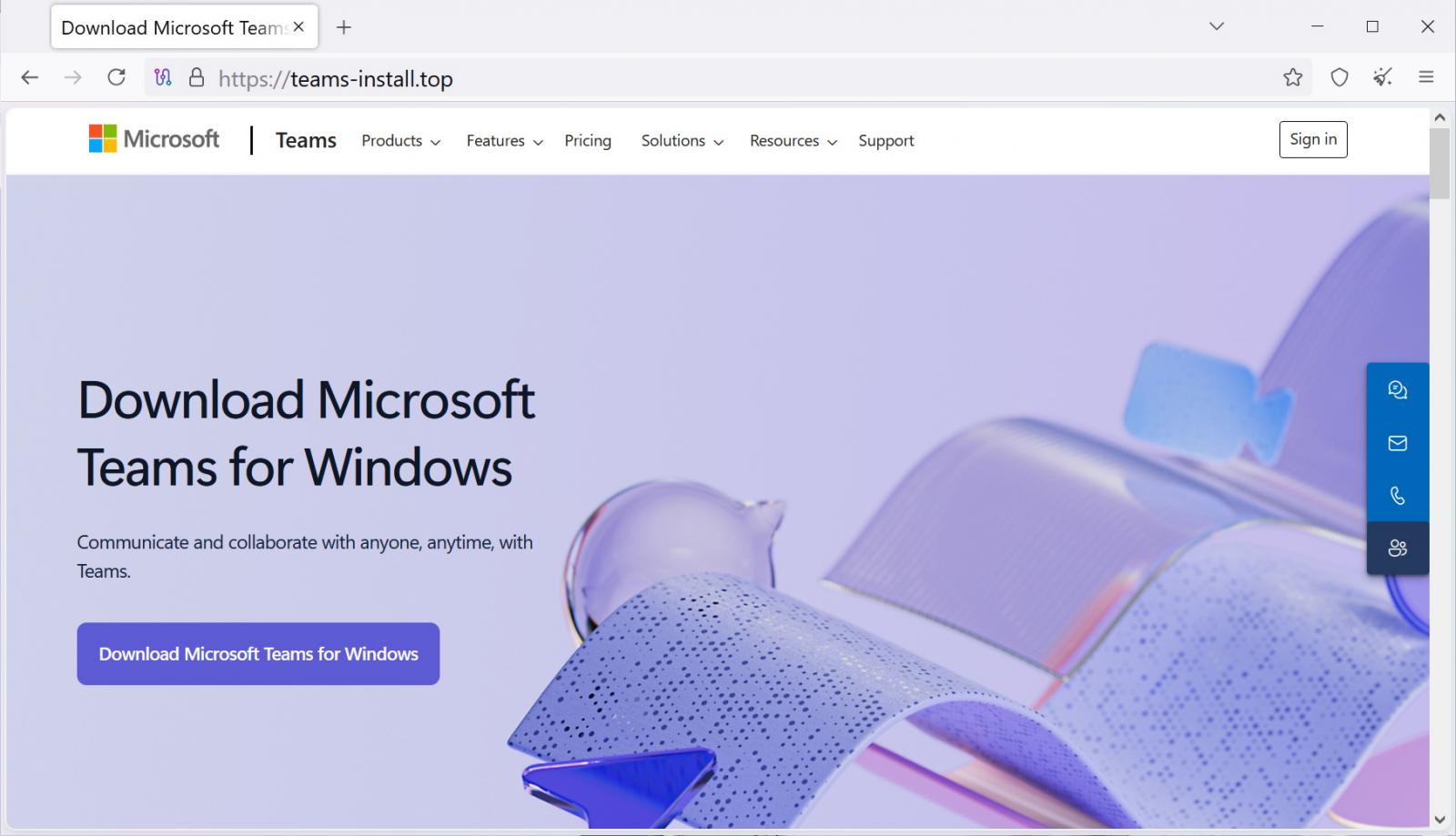

ภาพ: เว็บปลอมที่หลอกให้ดาวน์โหลด Teams พร้อมมัลแวร์ Oyster

ที่มา: Blackpoint

เว็บไซต์นี้จะแจกไฟล์ชื่อ MSTeamsSetup.exe ซึ่งดูเหมือนชื่อไฟล์ของ Microsoft จริง แต่ความจริงแล้วภายในแฝง มัลแวร์ Oyster

มัลแวร์ Oyster (หรือ Broomstick / CleanUpLoader) เป็น backdoor ที่แฮกเกอร์ใช้เข้าควบคุมเครื่องจากระยะไกล ทำให้สามารถ:

- สั่งรันคำสั่งจากระยะไกล

- ดึงข้อมูล

- ติดตั้งมัลแวร์เพิ่มเติม เช่น ransomware

ภาพ: ไฟล์ติดตั้งปลอมแฝง DLL ชื่อ CaptureService.dll

ที่มา: Blackpoint

เทคนิคซ่อนตัวและฝังตัว

- สร้าง Scheduled Task ให้รัน CaptureService.dll ทุก 11 นาที

- ใช้ไฟล์ที่เซ็นชื่อแบบปลอมด้วยชื่อบริษัทที่ดูน่าเชื่อถือ

- แฝงตัวคล้ายกับซอฟต์แวร์ที่รู้จัก เช่น Putty, WinSCP

ทั้งหมดนี้เพื่อหลอกให้ผู้ใช้และระบบความปลอดภัยไว้ใจ ก่อนที่แฮกเกอร์จะใช้เป็นฐานลับในการเจาะระบบเครือข่ายองค์กร

วิธีป้องกัน และคำแนะนำ

การติดตั้งซอฟต์แวร์จากแหล่งไม่ปลอดภัย อาจนำมัลแวร์เข้าระบบโดยไม่รู้ตัว

แนะนำว่า:

- อย่าคลิกโฆษณาบน Search Engine โดยตรง

- ดาวน์โหลดโปรแกรมจาก เว็บไซต์ทางการเท่านั้น

- ใช้บริการความปลอดภัยจากผู้ให้บริการมืออาชีพ

แฮกเกอร์ใช้โฆษณาปลอมใน Bing หลอกเหยื่อให้โหลด Teams ปลอม แต่แฝงมัลแวร์ Oyster ฝัง Backdoor เข้าระบบ!

ผู้ดูแลระบบควรหลีกเลี่ยงการดาวน์โหลดซอฟต์แวร์จากลิงก์โฆษณา และควรใช้บริการความปลอดภัยจากผู้ให้บริการที่เชื่อถือได้ เช่น hostatom

ที่มา: The Bleeping Computer